グレースホッパー提督によるこの引用を見てください

「第二次世界大戦前の生活はもっとシンプルでした。その後、システムができました」

それで、これは実際にはどういう意味ですか?システム(コンピュータシステム)の発明により、ネットワーキングのさまざまなニーズに対するニーズが高まり、ネットワーキングとともにデータ共有のアイデアが生まれました。今日、グローバリゼーションのこの時代では、情報技術の開発、アクセスの容易さ、ハッキングツールの開発により、重要なデータのセキュリティが必要になっています。ファイアウォールはこれを提供する場合がありますが、管理者に攻撃を警告することはありません。そこで、別のシステム、つまり一種の検出システムが必要になります。

侵入検知システムは、上記の問題に対する必須のソリューションです。これは、自宅や組織の盗難警報システムに似ており、不要な介入の存在を検出してシステム管理者に警告します。

これは、悪意のあるアクティビティを使用して誰かがシステムを侵害しようとしたときに、管理者に自動的に警告するように設計されたソフトウェアの一種です。

今について知る前に 侵入検知システム 、ファイアウォールについて簡単に思い出してみましょう。

ファイアウォールは、システムまたはネットワークへの悪意のある攻撃を防ぐために使用できるソフトウェアプログラムまたはハードウェアデバイスです。これらは基本的に、システムまたはネットワークに脅威を与える可能性のあるあらゆる種類の情報をブロックするフィルターとして機能します。着信パケットの内容をほとんど監視することも、パケット全体を監視することもできます。

侵入検知システムの分類:

IDSが保護するシステムのタイプに基づいて:

- ネットワーク侵入検知システム :このシステムは、トラフィックを継続的に分析し、ライブラリ内の既知の攻撃と比較することにより、個々のネットワークまたはサブネット上のトラフィックを監視します。攻撃が検出されると、システム管理者にアラートが送信されます。これは主にネットワーク内の重要なポイントに配置されるため、ネットワーク上のさまざまなデバイスとの間を行き来するトラフィックを監視できます。 IDSは、ネットワーク境界に沿って、またはネットワークとサーバーの間に配置されます。このシステムの利点は、システムごとにロードする必要がなく、簡単かつ低コストで展開できることです。

ネットワーク侵入検知システム

- ホスト侵入検知システム :このようなシステムは、システムへのネットワーク接続、つまりパケットの送受信が常に監視され、システムファイルの監査が行われる個々のシステムで動作し、不一致がある場合は、システム管理者に同じことを警告します。このシステムは、コンピューターのオペレーティングシステムを監視します。 IDSがコンピューターにインストールされます。このシステムの利点は、システム全体を正確に監視でき、他のハードウェアをインストールする必要がないことです。

ホスト侵入検知システム

作業方法に基づく:

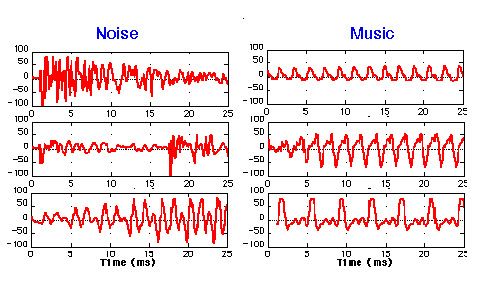

- 署名ベースの侵入検知システム :このシステムはマッチングの原理で動作します。データが分析され、既知の攻撃のシグネチャと比較されます。一致する場合は、アラートが発行されます。このシステムの利点は、ユーザーが理解できる精度と標準アラームが高いことです。

署名ベースの侵入検知システム

- 異常ベースの侵入検知システム :これは、使用される帯域幅、トラフィック用に定義されたプロトコル、ポート、およびネットワークの一部であるデバイスで構成される通常のネットワークトラフィックの統計モデルで構成されます。ネットワークトラフィックを定期的に監視し、統計モデルと比較します。異常または不一致がある場合は、管理者に警告されます。このシステムの利点は、新しくてユニークな攻撃を検出できることです。

異常ベースの侵入検知システム

それらの機能に基づく:

- パッシブ侵入検知システム :マルウェアの操作の種類を検出し、システムまたはネットワーク管理者にアラートを発行するだけです。 (これまで見てきたことです!)その後、管理者が必要なアクションを実行します。

パッシブ侵入検知システム

- 反応性侵入検知システム :脅威を検出するだけでなく、疑わしい接続をリセットすることで特定のアクションを実行したり、疑わしいソースからのネットワークトラフィックをブロックしたりします。侵入防止システムとしても知られています。

侵入検知システムの典型的な機能:

- ユーザーとシステムのアクティビティを監視および分析します。

- システムファイルやその他の構成、およびオペレーティングシステムの監査を実行します。

- システムとデータファイルの整合性を評価します

- 既知の攻撃に基づいてパターンの分析を行います。

- システム構成のエラーを検出します。

- システムが危険にさらされているかどうかを検出して警告します。

無料の侵入検知ソフトウェア

Snort侵入検知システム

最も広く使用されている侵入検知ソフトウェアの1つは、Snortソフトウェアです。それはネットワーク侵入です 検出ソフトウェア ソースファイルによって開発されました。リアルタイムのトラフィック分析とプロトコル分析、パターンマッチング、およびさまざまな種類の攻撃の検出を実行します。

Snort侵入検知システム

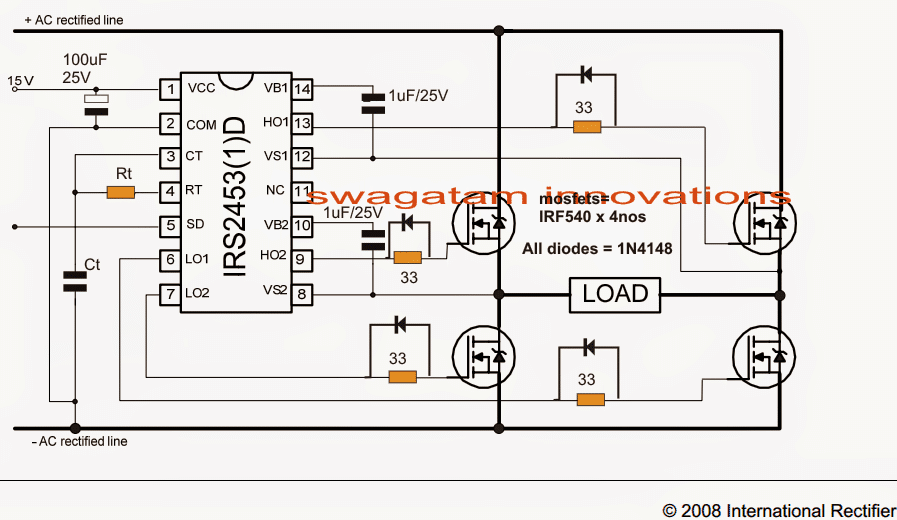

Snortベースの侵入検知システムは次のコンポーネントで構成されています。

Snortを使用した侵入検知システムによるSnortIDSのコンポーネント

- パケットデコーダ :さまざまなネットワークからパケットを受け取り、前処理またはその他のアクションのためにそれらを準備します。基本的に、着信ネットワークパケットをデコードします。

- プリプロセッサ :データパケットを準備および変更し、データパケットの最適化を実行し、TCPストリームをデコードします。

- 検出エンジン :Snortルールに基づいてパケット検出を実行します。いずれかのパケットがルールに一致する場合、適切なアクションが実行され、そうでない場合はドロップされます。

- ロギングおよびアラートシステム :検出されたパケットはシステムファイルに記録されるか、脅威の場合はシステムに警告されます。

- 出力モジュール :ロギングおよびアラートシステムからの出力のタイプを制御します。

侵入検知システムの利点

- ネットワークまたはコンピュータは、侵入または攻撃がないか常に監視されています。

- システムは、特定のクライアントのニーズに応じて変更および変更でき、システムおよびネットワークに対する外部および内部の脅威を支援できます。

- ネットワークへの損傷を効果的に防ぎます。

- それは簡単なセキュリティ管理システムを可能にするユーザーフレンドリーなインターフェースを提供します。

- システム上のファイルやディレクトリへの変更は、簡単に検出して報告できます。

侵入検知システムの唯一の欠点は、攻撃の発信元を検出できず、どのような場合でも、ネットワーク全体をロックするだけであるということです。このコンセプトまたは電気および電子プロジェクトについてさらに質問がある場合は、以下にコメントを残してください。